پایگاه خبری فناوری اطلاعات(Id: پیشگامان کامپیوتر)

ترفندهای روز.خبرهای ازدنیای تکنولوژی.خبرهایی از دنیای گیمرها.رفع مشکلات شمادرکامپیوتر

پایگاه خبری فناوری اطلاعات(Id: پیشگامان کامپیوتر)

ترفندهای روز.خبرهای ازدنیای تکنولوژی.خبرهایی از دنیای گیمرها.رفع مشکلات شمادرکامپیوترچرا هک شدن سیستم اثرانگشت iPhone 5s عجیب نیست؟

هنوز ساعاتی از معرفی آیفون 5S توسط شرکت اپل نگذشته بود که هجمه برعلیه سیستم جدید امنیتی این گوشی در سایتها و وبلاگها شروع شد و هزاران کامنت و اظهارنظر در رد این حرکت و سیستم اثرانگشت و عملکرد متفاوتاش نسبت به سیستمهای دیگر مشاهده شد. درگذشته گزارشهای زیادی از سوی مراکز امنیتی منتشر شده است که سیستمهای اثرانگشت را ضعیف ارزیابی کردند و اعلام کردند با کمی مرطوب یا کثیف بودن انگشت یا داشتن خراش و سطح ناهموار روی پوست، این سیستمها به درستی عمل نمیکنند

برای مشاهده بیشتر به ادامه مطلب مراجعه کنید

اما هیچگاه روی یک دستگاه عمومی که استقبال از آن بسیار زیاد است، شاهد مزایا و معایب این نوع احرازهویتهای بیومتریکی نبودیم و اینک اپل این شجاعت را به خرج داده که در رده نخست باشد. راجر گرایمز یکی از کارشناسان صاحبنام و خبره دنیای امنیت IT است و سالها تجربه کار با انواع سیستمهای امنیتی را دارد. گرایمز طی یادداشتی سیستم احرازهویت گوشی آیفون 5S را به نقد کشیده است که در ادامه میخوانیم. شاید چون این نویسنده حوزه امنیت کارمند رسمی شرکت مایکروسافت هم هست و با توجه به خصومت تاریخی مایکروسافت و اپل کمی سرسختانه و ایدهآلگرانه برخورد کرده باشد اما نکتههایی کلیدی را مطرح کرده که شاید کمتر کسی به آنها فکر کند.

سیستمی که دو روزه هک شد!

فقط دو روز پس از معرفی گوشی آیفون 5S یک گروه هکر آلمانی که به نام Chaos Computer Club شناخته میشوند، سیستم اثرانگشت (Finger Print) این گوشی را احمق نامید و ادعا کرد میتواند بهراحتی این سیستم امنیتی احرازهویت بیومتریک را دور بزند. این ادعا باعث تعجبم نشد و نمیتوانم بگویم شگفتزدهام کرد.

سالها پیش در یک پروژه از نزدیک با 20 محصول اثرانگشت برای احرازهویت آشنا شدم. در آن پروژه قرار بود بررسی کنیم این سیستمها تا چه اندازه قابل دور زدن و فریبخوردن هستند و سطح امنیتی آنها از بسیار ساده تا بسیار سخت در چه وضعیتی است. همانجا بود که فهمیدم خوانندههای اثرانگشت بسیار ساده هستند و به راحتی فریب میخورند. ما به سادهترین روشهای ممکن دم دستی میتوانستیم این دستگاههای امنیتی را دور بزنیم.

در آن پروژه تقریباً تمام دستگاهها هک شدند. آن هم با چه روشهایی؟ دمیدن هوای گرم و مرطوب روی شیشه دستگاه اثرانگشت یا خطخطی کردن انگشت با خودکار یا ایجاد یک خراش کوچک سطحی روی پوست.

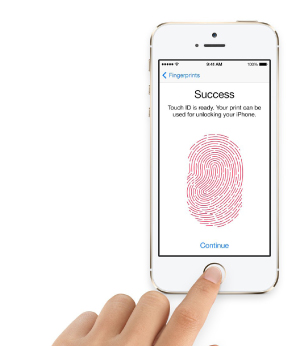

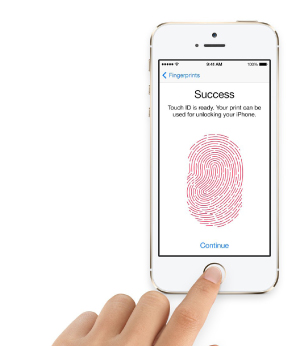

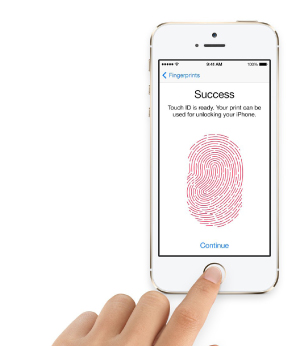

خوشبختانه با استفاده از این روشها نمیتوان خواننده اثرانگشت گوشی آیفون 5S را فریب داد. زیرا در این سیستم به جای اسکن اثرانگشت و مطابق آن با نمونه ذخیره شده، از روش نمونهگیری نقطهای و رهگیری اثرانگشت با استفاده از فناوریهای جدید استفاده میشود.

هنگامی که شما اثرانگشت خود را در آیفون 5S ثبت میکنید، نقاط گودی و برآمدگی انگشت شما نقطهگذاری شده و ضبط میشوند. مشکل سیستم اثرانگشت این گوشی به این دلیل است که تصویر اثرانگشت کار نمیکند و شما برای دور زدنش نیاز به یک ماکت سهبعدی از اثرانگشتتان دارید؛ همان کاری که گروه Chaos Computer Club انجام داد.

این گروه وقتی فهمید تصویر اثرانگشت روی این سیستم جواب نمیدهد دست به کار شد و با استفاده از چسب چوب یک قالب شیشهای از اثرانگشت ساخت و بعد مشاهده کرد که این قالب به راحتی میتواند سیستم اثرانگشت گوشی آیفون 5S را فریب دهد. در سال 2008 با استفاده از فتوشاپ روشهایی آموزش داده شده بود تا کاربران بتوانند اثرانگشت خود را روی یک ماکت بسازند. این روش کمی دردسرساز و طولانی است اما در عوض انگیزه شما را بالا میبرد و چندین روز سرگرمتان خواهد کرد.

ما

بزرگترین نگرانی درباره این سیستم اثرانگشت، استفاده از این نوع احرازهویت

بیومتریکی بدون هیچگونه مرحله احرازهویت دیگر است. یعنی کافی است شما

سیستم اثرانگشت را دور بزنید تا وارد گوشی شوید و هیچ چیز دیگری پیشروی

شما نیست. مردم نیازی به وارد کردن رمزعبور، پینکد یا هر چیز دیگری که

چندین ثانیه زمان آنها را تلف کند، ندارند.

من شک دارم در آیندهای نزدیک سیستمهای احرازهویت فراگیر شوند و از آنها برای دسترسیهای سریع و اضطراری به واسطهای کاربری دستگاههای عمومی مانند گوشیهای موبایل یا تبلت استفاده شود. شاید در آینده از تشخیص صدا یا تطابق DNA برای احراز هویت کاربران روی دستگاههای همراه استفاده شود و کارایی و قدرت امنیتی خوبی هم ارائه بدهند اما امیدوارم که سیستمهای احرازهویت در عین حالی که سختتر و قدرتمندتر میشوند، سریعتر و سادهتر هم بشوند تا ما بتوانیم راحتتر زندگی کنیم.

به نظر من یک پینکد به همراه یک قفل نرمافزاری یا

پاککننده تهدیدات امنتر از سیستمهای اثرانگشت به تنهایی است. فکر

نمیکنم امنیت یک خواننده اثرانگشت به اندازه پینکد، قفلکنندهها یا

پاککنندههای تهدیدات باشند. این سیستمها در ذهن کاربران بدنام و منفی

هستند و کاربران نمیتوانند به آنها اعتماد کنند.

برای تأمین اهداف

امنیتی، همیشه باید سیستم اثرانگشت با یک سیستم احرازهویت دیگر مانند یک

پینکد ساده ترکیب و زوج شوند. نباید سیستمهای بیومتریکی تنها و آخرین مرحله احرازهویت باشند. اگر شما حداقل دو مرحله پیشنیاز به سیستم اثرانگشت اضافه کنید، شاید بتوانم قبول کنم که احرازهویتهای بیومتریکی امنیت بهتری را تأمین و سیستم قویتری فراهم میکنند. دو هشدار دیگر را درباره شناسههای بیومتریکی جدی بگیرید و در نظر داشته باشید. نخست اینکه چهکار میکنید اگر امنیت هویت بیومتریکی شما به خطر بیفتد؟

مثلاً یک نفر اثرانگشت شما را بدزدد و با استفاده از روشهایی که گروه هکر آلمانی استفاده کرده، خودش را به جای شما جا زده و به دستگاههای شما وارد شود؟ در حال حاضر، اگر چنین اتفاقی رخ دهد چهکار میکنید؟

چه سیستم یا مکانیزمی برای انکار اثرانگشت معتبر خود دارید؟ شاید جواب بدهید «از یک اثر انگشت دیگر استفاده میکنم.» فقط کاربران نادان و سادهلوح از تمام اثرانگشتهای خود استفاده میکنند. جواب دیگر شاید این باشد که امنیت و احرازهویت بیومتریک را غیرفعال میکنیم و از سیستم سادهتری مانند پینکد یا پینکد همراه با امنیت بیومتریک استفاده میکنیم.

هشدار دوم اینکه همیشه از گذشته تا آینده به یاد داشته باشید که هکرها و موفقترین نفوذگران وقتی برای نخستینبار سیستمهای احرازهویت شما را فریب میدهند، دیگر اهمیت نمیدهند شما میخواهید با پینکد، رمزعبور، بیومتریک یا ترکیب هر سه اینها با هم به سیستم لاگین کنید زیرا آنها نفوذ به سیستم شما را انجام دادهاند. تروجانها و ویروسها را فراموش نکنید. بسیاری از حملات در دنیای کامپیوتر و اینترنت اهمیتی به نوع لاگین شدن شما نمیدهند زیرا دارند از روشهای دیگری مانند سرریز بافر (OverFlow Buffer) استفاده میکنند!

اگر هویتهای بیومتریکی مشکلات موجود را برطرف میکرد و میتوانست باعث کاهش جرم و ناامنیهای کامپیوتری شود، خیلی سالهای پیش باید این سیستمها راهاندازی و به کار گرفته میشدند. من نمیخواهم کاربران مشتاق اثرانگشت را ناامید کنم یا وادارشان کنم که از این سیستمها استفاده نکنند بلکه فقط میخواهم تلنگری به سازندگان این سیستمها بزنم تا به خود آیند و کمی هم به فکر مشکلات و مسائل واقعی پیشروی خود بیفتند.

برای نمایش آواتار خود در این وبلاگ در سایت Gravatar.com ثبت نام کنید. (راهنما)

ایمیل شما بعد از ثبت نمایش داده نخواهد شد